Phishing-Links und Mails sind nicht nur nervig – wenn sie gut gemacht sind, sind sie auch sehr erfolgreich. Überfüllte Postfächer, stressige Arbeitstage und ein kurzer Augenblick der Unachtsamkeit genügen – und die Phishing Mail hat Erfolg. Gerade die professionellen Links sind schwierig. Mit unserem neuen IT-Security Projekt helfen wir, die Links in Ihre Bestandteile aufzuteilen. Eine wichtige Eigenschaft – denn zu wissen wie die richtige Domain lautet, schafft Gewissheit.

Wie funktioniert phishing-erkennen.de?

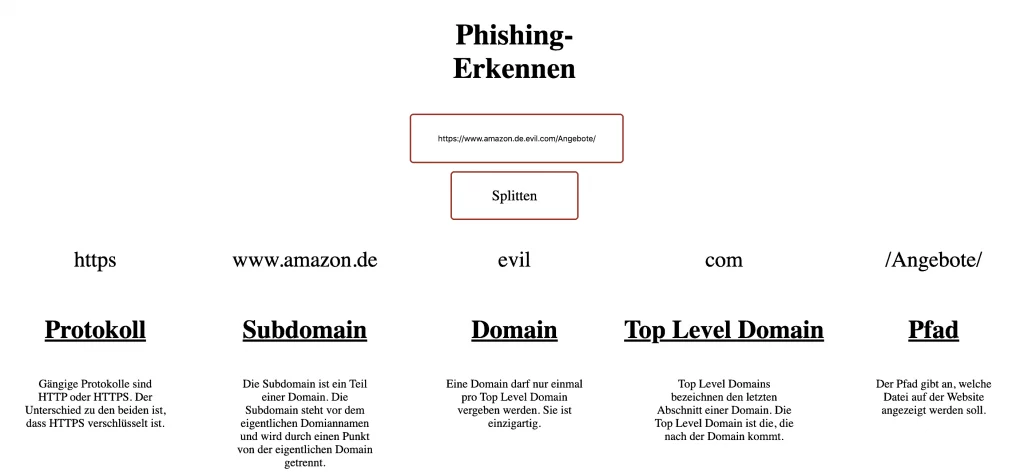

Bei phishing-erkennen.de wird die URL (Uniform Resource Locator), die genaue Internetadresse, in seine Bestandteile zerlegt. Das hilft dabei, die größte Gefahr für Endbenutzer zu reduzieren. Eine beliebte Facebook Phishing Kampagne hätte so im großen Stil verhindert werden können. Und auch der Schaden bzw. Erfolg von Dynamite Phishing kann unter Verwendung solcher Tools stark eingeschränkt werden. Und so funktioniert es: Der Link kann einfach in das vorgesehene Feld kopiert werden. Zum Schluss muss nur auf „splitten“ gedrückt werden und der Link wird direkt aufgeteilt. Da es sich hier um ein fortlaufendes Projekt handelt, ist vorerst die Funktionalität entscheidend gewesen.

Hintergrund: Wie ist eine URL aufgebaut?

Um Links in Phishing-Mails als Betrug zu erkennen ist ein grundlegendes Verständnis von URL sehr hilfreich. Dieses Wissen lohnt es sich anzueignen, da die eingesetzte Technologie sich langfristig nicht ändern wird. Unabhängig von App, Messenger, Mail o.ä. wird der Aufbau von Internetadressen gleich bleiben. Daher gehen wir im folgenden einmal genauer auf dessen Bestandteile ein.

- Ganz vorne steht das Protokoll. Das Protokoll gibt als an wie mit dem Server gesprochen wird. Gängige Protokolle sind hier http oder https. Der Unterschied zwischen diesen beiden Protokollen ist das s, welches für secure steht. Bei http wird alles was man im Internet schreibt und liest im Klartext versendet. Dies bedeutet jeder kann mitlesen was geschrieben wird. Auch Passwörter werden hier im Klartext versendet und können vom jedem eingesehen werden! Bei https geschieht die Kommunikation mit den Webseiten per SSL/TLS verschlüsselt. Dadurch wird die Privatsphäre und Vertraulichkeit der Kommunikation gewährleistet.

- Als nächstes kommt die sogenannte Subdomain. Diese steht mit einem Punkt getrennt vor der eigentlichen Domain. Sie ist dafür gedacht, dass unter der gleichen Domain unterschiedliche Dienste oder Webseiten adressiert werden können, wie es zum Beispiel für Firmen mit mehreren Standorten oder Filialen interessant sein könnte.

- In der Mitte liegt die Domain oder auch Second-Level-Domain genannt. Diese ist quasi das Herzstück der Seite und gibt an auf welcher Webseite man sich befindet. Pro Top-Level-Domain darf eine Domain nur einmal vergeben werden und ist, im Gegensatz zur Subdomain, einzigartig.

- Der folgende Teil ist die sogenannte Top-Level-Domain. Diese sind die oberste Ebene der Domains und werden von verschiedenen Organisationen kontrolliert und verwaltet. Für die .de Endungen ist zum Beispiel DENIC verantwortlich und für die .com Endung ICANN.

- Zum Schluss kommt der Pfad. Hier wird angezeigt auf welchem Teil einer Webseite man sich befindet. Man kann es sich ungefähr so vorstellen wie die Ordnerstruktur auf dem eigenen Computer.

Erkennen Sie zuverlässig Phishing E-Mails?

Jetzt das AWARE7 Phishing Quiz absolvieren

und das eigene Wissen überprüfen!

Wie werden Phishing-Links erkannt?

Phishing-Links werden jetzt erkannt, indem man sich die einzelnen Teile genauer anschaut. Das kritische sind meist die Subdomains. Diese werden so in den Links eingebaut und bekannt, sodass es aussieht, als wäre es die eigentliche Webseite, die man besuchen wollte. Im obigen Beispiel sieht man sehr genau, dass evil.com (fiktive Domain) als Subdomain www.amazon.de besitzt. Wenn man hier nicht vorsichtig ist, kann es sein, dass man evil.com für den Pfad der URL hält und landet so schnell auf einer Seite, die man eigentlich nicht besuchen wollte. Gefragt ist also das eigene Auge, das für solch kleinen Details geschult werden sollte. Vor kyrillischen Zeichen schützt die Website (noch) nicht. Das Projekt ist also keine Eierlegende Wollmilchsau und kann leider nicht garantieren, kein Opfer von Betrug zu werden. Bei WhatsApp werdet ihr jedoch mittlerweile vor ungewöhnlichen Zeichensätzen gewarnt.

Jetzt direkt ausprobieren: Das neue IT-Security Projekt phishing-erkennen.de von der AWARE7 GmbH. Wer sich fragt, was die möglichen Folgen von Phishing sind, kann den entsprechenden Blogbeitrag nachlesen.

Hat Ihnen der Beitrag gefallen? Gerne benachrichtigen wir Sie, wenn wir einen neuen Beitrag veröffentlicht haben. Tragen Sie jetzt Ihre E-Mail-Adresse ein. Für Sie entstehen keine Kosten.