Im ersten Augenblick sah es so aus, als wenn der beliebte Streamingplayer von Google ein Eigenleben entwickelt hat – doch Schuld an dem plötzlichen Abspielen eines Videos ist der sogenannte CastHack. Zwei seit langer Zeit bestehende Sicherheitslücken in dem Gerät wurden dafür ausgenutzt. Zwei Hacker stecken hinter der Attacken und wollten mit der Aktion auf das Problem aufmerksam machen. Sie hätten auch für weitaus mehr Verwirrung sorgen können.

Der CastHack wurde von j3ws3r und Hackergiraffe durchgeführt!

- „Das ist kein Problem“

- „die Sicherheitslücke ist bloß theoretisch“

- „theoretisches Risiko mit wenig Praxisbezug“

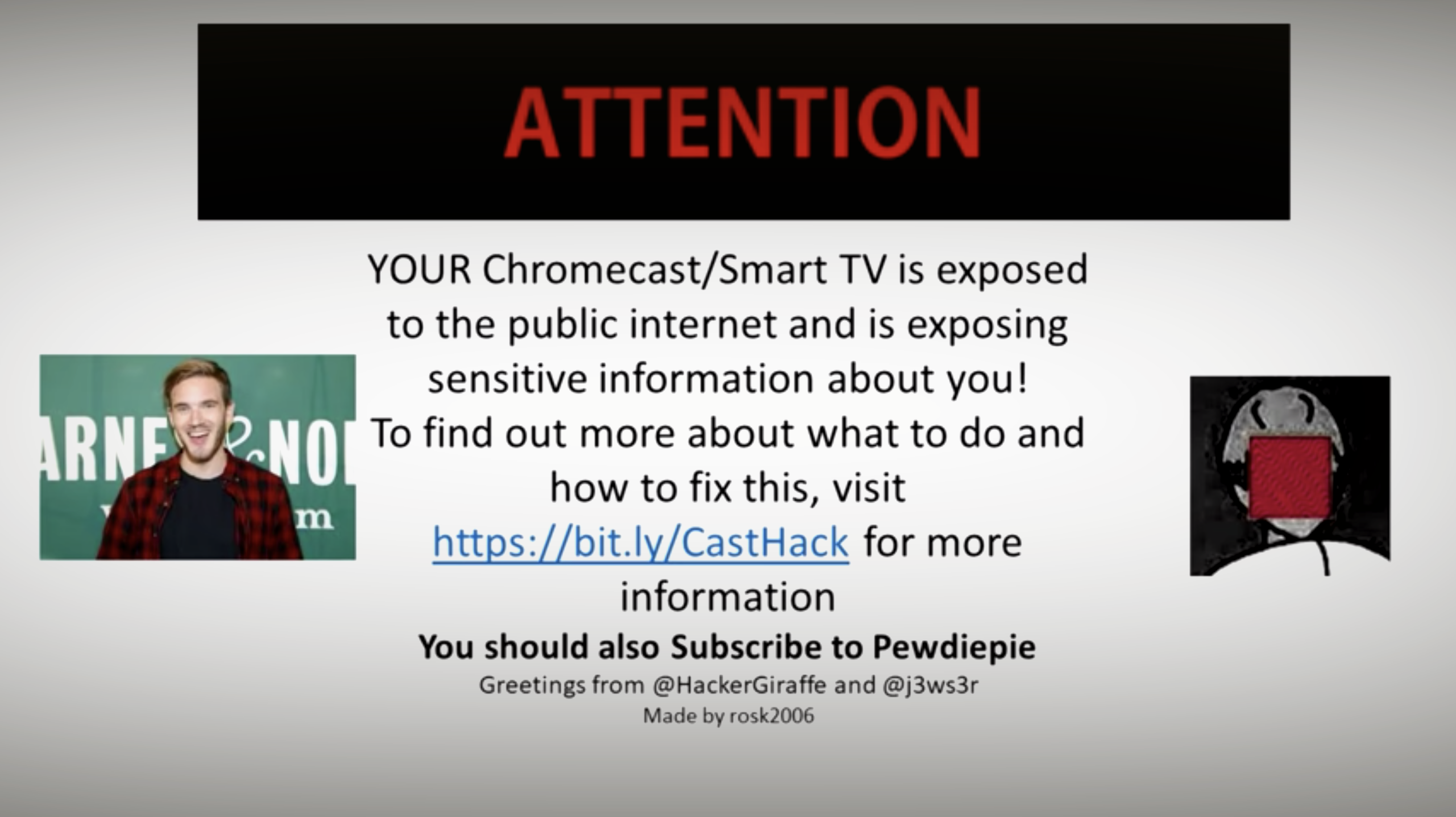

Diese oder andere Floskeln müssen sich IT-Sicherheitsleute oft anhören, wenn sie auf Probleme aufmerksam machen. Manche Lücken eignen sich aber auch gut dafür, diese auszunutzen um auf das Problem aufmerksam zu machen. Dies ist den Hackern durchaus gelungen. Die Presse spricht von Tausenden Geräten, sie selber von mehr als 100.000 Geräten, auf denen folgendes Bild angezeigt wurde:

Warum der CastHack durchgeführt werden konnte!

Die Hacker konnten den CastHack aufgrund zweier Sicherheitslücken ausnutzen. Eine von Ihnen besteht in der Art und Weise, wie sich der Chromecast die Konfiguration der Netzwerkeinstellungen holen kann. Die erste Vermutung war, dass ein Problem mit UPnP (Universal Plug and Play) vorliegt. Dies kann nicht sein, da der Chromecast kein UPnP nutzt, sondern mDNS. Wie für viele IoT-Geräte, funktioniert dieser Prozess ohne Benutzerinteraktion.

Bekannte Sicherheitslücken aus 2014 und 2016 machen nun den Weg für „CastHack“ frei. Es können „Unauthenticated Requests“ an das Gerät gesendet werden. Damit kann das Gerät z.B. auf Werkseinstellung zurückgesetzt werden. Dies sollte eigentlich gar nicht, und wenn dann nur aus dem lokalen Netz möglich sein. Werden die Chromecasts allerdings direkt ins Internet gesetzt, ist eine Fremdsteuerung möglich. Vermutlich liegt der Fehler in der Routerkonfiguration der Internet Service Provider der betroffenen Nutzer. Die Verfügbarkeit der Geräte im Internet kann aber auch einen anderen Grund haben. Eine Infektion mit Malware könnte ein weiterer Grund sein. beispielsweise eine vorherige Infektion mit Malware.

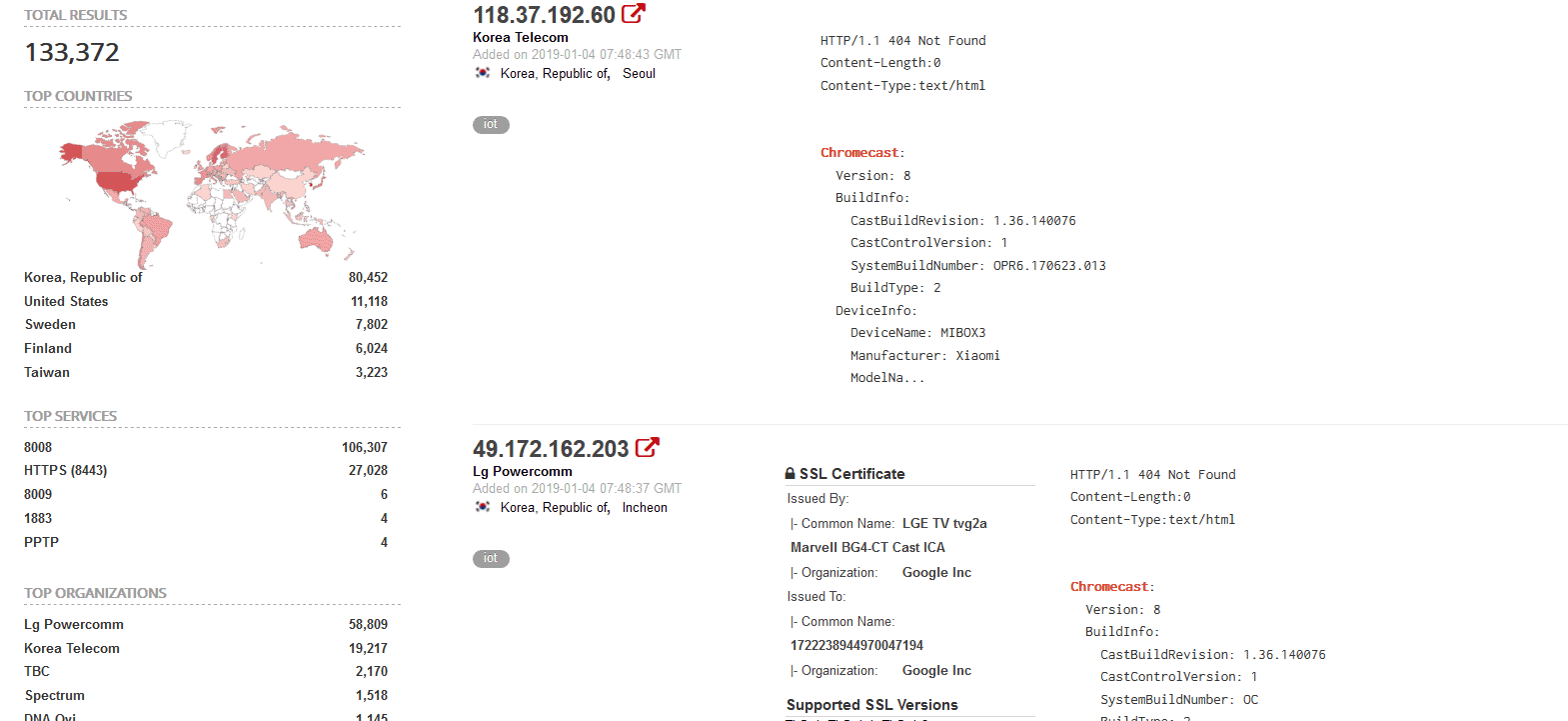

Die geographische Verteilung der verfügbaren Chromecasts bestätigt diese Vermutung. Es ist vermutlich ein Problem seitens der Internet Service Provider, da die meisten Geräte im ASIAPAC-Raum angesiedelt sind. In Deutschland sind laut der Internet of Things Suchmaschine Shodan circa 650 Geräte erreichbar.

Ist ein Gerät frei verfügbar im Internet, kann eine sogenannte Deauth-Attacke stattfinden. Durch den erfolgreichen Angriff verliert der Chromecast die Verbindung zum Internet. Daraufhin versetzt sich das Gerät in den Einrichtungsmodus zurück. Nun haben Angreifer die Möglichkeit auf dem Gerät Medieninhalte abzuspielen, es zurückzusetzen oder einen neuen Namen zu vergeben.

Großflächige Aktionen sorgt für schnelle Schließung der CastHack Sicherheitslücken.

Das Hacker Duo hat es gut gemeint. Böswillige Angreifer hätten diese Vorlage für Kriminelle Zwecke nutzen können. So wäre das Abspielen von Audiosignalen z.B. eine Möglichkeit gewesen. Sprachassistenten wie Alexa oder der Google Assistant hätten sich durch die CastHack Attacke aktivieren lassen.

Mittlerweile hat sich Hackergiraffe aus dem öffentlichen Leben zurückgezogen. Ende vergangenen Jahres wurden bereits öffentliche Drucker durch das Duo gehackt. Ausgedruckt wurden Aufforderungen, dem YouTube Account von PewDiePie zu folgen. Auch beim CastHack ist der Hinweis, wie oben zu sehen, platziert.

https://twitter.com/HackerGiraffe/status/1080859256759431169

Erkennen Sie zuverlässig Phishing E-Mails?

Jetzt das AWARE7 Phishing Quiz absolvieren

und das eigene Wissen überprüfen!

Wie kann ich meinen Chromecast absichern und CastHack verhindern?

Am schnellsten ist das Risiko beseitigt, wenn Ports bzw deren Weiterleitung auf dem Router deaktiviert werden: Ohne Hände, keine Kekse. Die Ports 8008, 8443 und 8009 sollten deaktiviert werden. Auch bei dieser Gegenmaßnahme gilt das alte Sprichwort: So viel wie nötig, so wenig wie möglich.

Hat Ihnen der Beitrag gefallen? Gerne benachrichtigen wir Sie, wenn wir einen neuen Beitrag veröffentlicht haben. Tragen Sie jetzt Ihre E-Mail-Adresse ein. Für Sie entstehen keine Kosten.